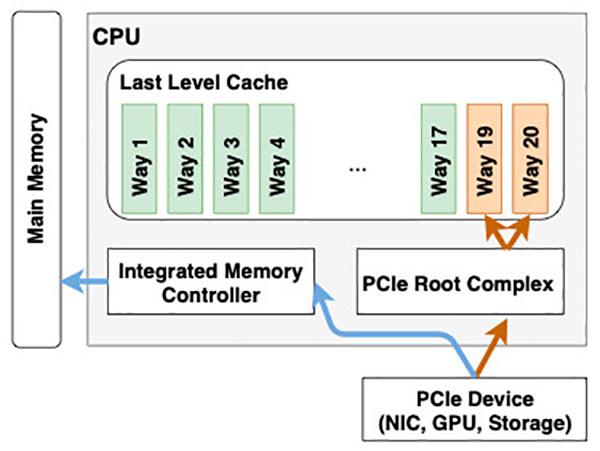

В уже далёком 2011 году серверные процессоры Intel Xeon получили технологию DDIO (Direct Data I/O). Она позволяет сетевым адаптерам и другим периферийным устройствам напрямую работать с кэш-памятью L3 процессора, полностью минуя оперативную память сервера. Очевидно, это повышает быстродействие за счёт снижения накладных издержек, а также снижает энергопотребление. И всё было замечательно, но, как известно, ныне редкий месяц, а то и неделя, обходится без нахождения очередных уязвимостей процессоров Intel.

Исследователи кибербезопасности из Vrije Universiteit Amsterdam (дословно “свободный амстердамский университет”) и ETH Zurich (высшая техническая школа Цюриха) обнаружили, что через технологию DDIO злоумышленник может через один взломанный в сети сервер красть данные со всех компьютеров в локальной сети. В том числе отслеживать нажатия клавиш и другие конфиденциальные данные. Этот эффект усугубляется в центрах обработки данных, где включен не только DDIO, но и RDMA (remote direct memory access, удалённый прямой доступ к памяти). В этом случае один сервер может скомпрометировать всю сеть.

Уязвимость получила название NetCAT (Network Cache ATtack), и это большие проблемы для веб-хостингов. Хакер может арендовать сервер в дата-центре с поддержкой RDMA и DDIO, и украсть какие-либо данные с серверов других клиентов хостинга.

“Несмотря на то, что NetCAT мощен даже при минимальных допущениях, мы полагаем, что мы просто поцарапали поверхность возможностей сетевых атак через кэш-память, и ожидаем появление атак на основе NetCAT в будущем” – сказано в документе.

Ответ Intel не заставил себя долго ждать. На данный момент чипмейкер рекомендует просто отключить технологии RDMA и DDIO до тех пор, пока не будет найдено решение. К слову, процессоры AMD EPYC не поддерживают DDIO, а значит стойки к этой уязвимости.

Исследователи подготовили ролик, демонстрирующий механизм работы NetCAT: